Motorola T225 T225 - Quick Start Guide - Page 51

Aviso de Industry Canada, Privacidad y seguridad de datos

|

View all Motorola T225 manuals

Add to My Manuals

Save this manual to your list of manuals |

Page 51 highlights

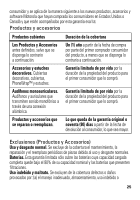

Aviso del Ministerio de Industria de Canadá para los usuarios Su funcionamiento AvisodeIndustryCanada está sujeto a las siguientes condiciones: (1) este dispositivo no puede provocar interferencia y (2) este dispositivo debe aceptar cualquier interferencia, incluso aquella que pudiera provocar un funcionamiento no deseado del dispositivo. Consulte RSS-GEN 7.1.5. Este aparato digital clase B cumple con ICES-003 de Canadá. Privacidad y seguridad de datos Motorola Privacidadyseguridaddedeatons tiende que la privacidad y seguridad de datos es importante para todos. Dado que algunas funciones de su producto pueden afectar su privacidad o la seguridad de sus datos, siga estas recomendaciones para optimizar la protección de su información: • Controle el acceso: mantenga consigo el producto y no lo deje en lugares en los que otras personas puedan tener acceso no controlado a él. Bloquee el teclado de su producto si tiene disponible dicha función. • Mantenga actualizado el software: si Motorola o un proveedor de software/aplicaciones lanza parches o reparaciones de software para su producto que actualizan la seguridad del dispositivo, instálelos tan pronto como le sea posible. • Asegure su información persona: su producto puede almacenar información personal en diversas ubicaciones, incluidas tarjeta SIM, tarjeta de memoria y memoria incorporada. Asegúrese de eliminar toda la información personal antes de reciclar, devolver o regalar su producto. Nota: para obtener información acerca de cómo hacer una copia de seguridad o eliminar datos del producto, vaya a www.motorola.com/support • Cuentas en línea: algunos productos proporcionan una cuenta Motorola en línea. Vaya a su cuenta para obtener información acerca de cómo administrarla y cómo usar las funciones de seguridad. • Aplicaciones: instale aplicaciones de terceros únicamente desde fuentes confiables. Las aplicaciones pueden tener acceso a información privada como datos de llamada, detalles de ubicación y recursos de redes. 21