Dell PowerConnect 5324 User's Guide - Page 7

Configuring Device Information, Configuring Advanced Port Based Authentication

|

View all Dell PowerConnect 5324 manuals

Add to My Manuals

Save this manual to your list of manuals |

Page 7 highlights

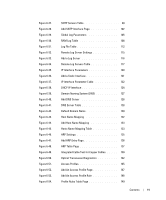

Managing Device Security 145 Defining Access Profiles 145 Defining Authentication Profiles 151 Assigning Authentication Profiles 155 Defining the Local User Databases 159 Defining Line Passwords 162 Defining Enable Password 164 Defining TACACS+ Settings 165 Configuring RADIUS Global Parameters 170 Defining SNMP Parameters 177 Defining Communities 177 Defining Traps 182 Managing Files 186 File Management Overview 186 Downloading Files 187 Uploading Files 189 Copying Files 191 Defining Advanced Settings 193 Configuring General Device Tuning Parameters 193 7 Configuring Device Information Configuring Network Security 197 Network Security Overview 197 Configuring Port Based Authentication 199 Configuring Advanced Port Based Authentication 203 Authenticating Users 207 Configuring Port Security 209 Configuring Ports 214 Defining Port Parameters 214 Defining LAG Parameters 221 Enabling Storm Control 225 Defining Port Mirroring Sessions 228 Configuring Address Tables 231 Defining Static Addresses 231 Viewing Dynamic Addresses 234 Contents 7