Belkin F5D8001 User Manual - Page 105

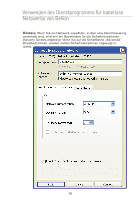

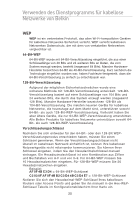

Zum Zeitpunkt der Veröffentlichung gibt es vier Verschlüsselungsmet, hoden, Verschlüsselungsmethoden

|

View all Belkin F5D8001 manuals

Add to My Manuals

Save this manual to your list of manuals |

Page 105 highlights

Kapitel Verwenden des Dienstprogramms für kabellose Netzwerke von Belkin Wired Equivalent Privacy (WEP) ist ein weniger sicheres aber 1 weiter verbreitetes Sicherheitsprotokoll für kabellose Netzwerke. Je nachdem, welches Sicherheitsniveau verwendet wird (64 oder 128 Bit), 2 muss ein Hexadezimalschlüssel mit 10 bzw. 26 Zeichen eingegeben 3 werden. Ein Hexadezimalschlüssel ist eine Kombination aus Buchstaben, a-f, und Ziffern, 0-9. Wireless Protected Access (WPA) ist der neue Sicherheitsstandard für kabellose Netzwerke. Nicht alle kabellosen 4 Karten oder Adapter unterstützen diese Technologie. Überprüfen Sie im Benutzerhandbuch, ob Ihr kabelloser Adapter WPA unterstützt. Bei 5 WPA wird kein Hexadezimalschlüssel verwendet, sondern eine Kennfolge (Passphrase), die man sich besser merken kann. 6 Der folgende Abschnitt richtet sich speziell an Benutzer, die Ihr Netzwerk privat oder in einem kleinen Unternehmen nutzen. Sie finden darin Anweisungen, wie Sie die Sicherheit Ihres kabellosen Netzwerks optimieren können. Zum Zeitpunkt der Veröffentlichung gibt es vier Verschlüsselungsmet hoden: Verschlüsselungsmethoden: Name Akronym 64-Bit WEP (Wired Equivalent Privacy) 64-Bit-WEP Sicherheit Gut Merkmale Statische Schlüssel 128-BitWEP (Wired Equivalent Privacy) 128-Bit-WEP Besser Statische Schlüssel Wi-Fi Protected Access-TKIP Wi-Fi Protected Access 2 WPA-TKIP/AES (oder nur WPA) Ausgezeichnet Dynamische Schlüsselverschlüsselung und gegenseitige Authentifizierung WPA2-AES (oder nur WPA2) Ausgezeichnet Dynamische Schlüsselverschlüsselung und gegenseitige Authentifizierung Verschlüsselung auf Basis von RC4 Algorithmus (normalerweise 40-Bit-Schlüssel) Zusätzliche Sicherheit über 64-BitWEP unter Benutzung einer Schlüssellänge von 104 Bits, ergänzt durch weitere 24 Bits Daten, die das System erzeugt Zugefügtes TKIP (Temporal Key Integrity Protocol), damit Schlüssel rotieren und die Verschlüsselung verstärkt wird AES (Advanced Encryption Standard) verursacht keinen Durchsatzverlust 19