Belkin F5D8001 User Manual - Page 63

Au moment de mettre sous presse, quatre méthodes de chiffrement, étaient disponibles, Méthodes de

|

View all Belkin F5D8001 manuals

Add to My Manuals

Save this manual to your list of manuals |

Page 63 highlights

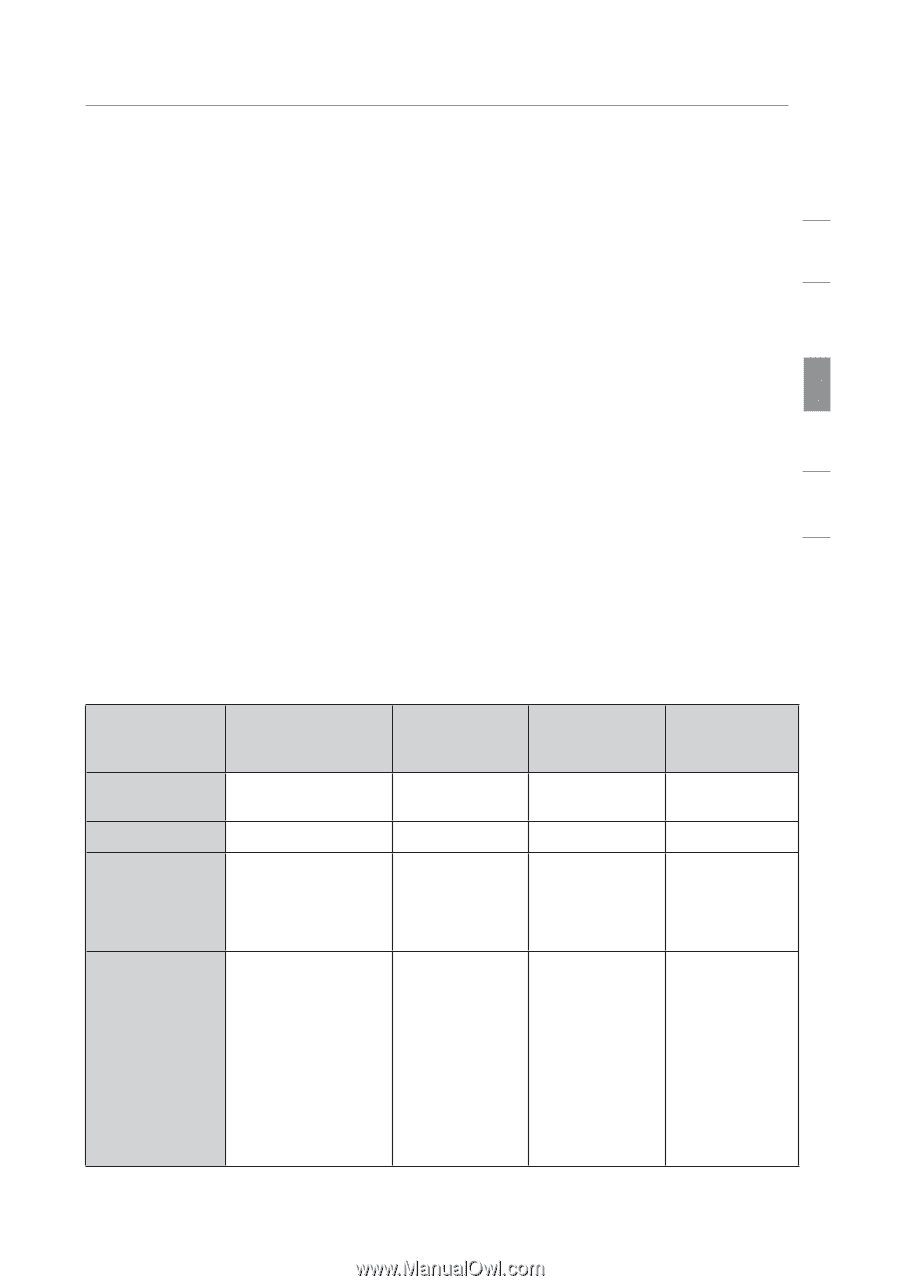

Utilisation de l'utilitaire réseau sans fil Belkin section Wired Equivalent Privacy (WEP) est un protocole de sécurité 1 moins sûr, mais plus fréquemment employé. Selon le niveau de sécurité (64 ou 128 bits), l'utilisateur devra entrer une clé hexadécimale à 10 ou 2 26 caractères. Une clé hexadécimale est une association de lettres (de a à f) et de chiffres (de 0 à 9). 3 Wireless Protected Access (WPA) est la nouvelle norme de sécurité sans fil. Cependant, toutes les cartes et adaptateurs sans fil ne prennent pas en charge cette technologie. Veuillez consulter 4 le manuel de l'utilisateur de votre adaptateur sans fil pour savoir s'il 5 prend en charge le WPA. Au lieu d'une clé hexadécimale, le WPA utilise uniquement des expressions mot de passe dont il est plus facile de se souvenir. 6 La section suivante, prévue pour les particuliers, les professionnels indépendants et pour les petits bureaux, présente quelques nouvelles façons de maximiser la sécurité de votre réseau sans fil. Au moment de mettre sous presse, quatre méthodes de chiffrement étaient disponibles : Méthodes de chiffrement : Nom Wired Equivalent Privacy 64 bits Acronyme WEP 64 bits Sécurité Bon Caractéristiques Clés fixes Clés de chiffrement basées sur l'algorithme RC4 (clés de 40 bits) Wired Equivalent Privacy 128 bits Wi-Fi Protected Access-TKIP Wi-Fi Protected Access 2 WEP 128 bits Mieux Clés fixes Sécurité renforcée par rapport au WEP sur 64 bits, utilisant une clé de 104 bits, plus 24 bits additionnels pour des données générées par le système. WPA-TKIP/AES (ou WPA) Meilleur Chiffrement dynamique de la clé et authentification mutuelle Le TKIP (temporal key integrity protocol) s'ajoute afin d'assurer la rotation des clés et de renforcer le chiffrement WPA2-AES (ou WPA2) Meilleur Chiffrement dynamique de la clé et authentification mutuelle L'AES (Advanced Encryption Standard) n'entraîne pas de perte de performances 19