Belkin F5D8001 User Manual - Page 189

El protocolo WEP Wired Equivalent Privacy, Wireless Protected Access WPA

|

View all Belkin F5D8001 manuals

Add to My Manuals

Save this manual to your list of manuals |

Page 189 highlights

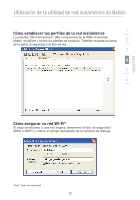

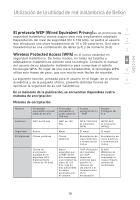

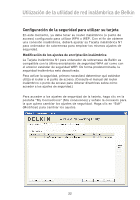

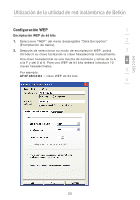

sección Utilización de la utilidad de red inalámbrica de Belkin El protocolo WEP (Wired Equivalent Privacy)es un protocolo de 1 seguridad inalámbrico menos seguro pero más ampliamente adoptado. 2 Dependiendo del nivel de seguridad (64 ó 128 bits), se pedirá al usuario que introduzca una clave hexadecimal de 10 ó 26 caracteres. Una clave hexadecimal es una combinación de letras (a-f) y de números (0-9). 3 Wireless Protected Access (WPA) es el nuevo estándar en seguridad inalámbrica. De todos modos, no todas las tarjetas y adaptadores inalámbricos admiten esta tecnología. Consulte el manual 4 del usuario de su adaptador inalámbrico para comprobar si admite tecnología WPA. En lugar de una clave hexadecimal, la tecnología WPA 5 utiliza solo frases de paso, que son mucho más fáciles de recordar. La siguiente sección, pensada para el usuario en el hogar, de la oficina 6 doméstica y de la pequeña oficina, presenta distintas formas de optimizar la seguridad de su red inalámbrica. En el momento de la publicación, se encuentran disponibles cuatro métodos de encriptación: Métodos de encriptación: Nombre Acrónimo Privacidad equivalente a la del cable de 64 bits WEP de 64 bits Seguridad Buena Prestaciones Claves estáticas Claves de encriptación basadas en el algoritmo RC4 (habitualmente claves de 40 bits) Privacidad equivalente a la del cable de 128 bits WEP de 128 bits Mejor Claves estáticas Acceso protegido Wi-Fi - TKIP Acceso Protegido WiFi 2 WPA-TKIP/AES (o solamente WPA) El mejor Encriptación de clave dinámica y autenticación mutua WPA2-AES (o solamente WPA2) El mejor Encriptación de clave dinámica y autenticación mutua Mayor seguridad que la WEP de 64 bits empleando una longitud de clave de 104 bits, más 24 bits adicionales de datos generados por el sistema TKIP (Protocolo de integridad de clave temporal) adicional para permitir la rotación de las claves y el fortalecimiento de la encriptación El AES (Estándar de encriptación avanzada) no causa ninguna pérdida de rendimiento 19