Fabric OS Encryption Administrator’s Guide

165

53-1001864-01

Chapter

5

Best Practices and Special Topics

In this chapter

•

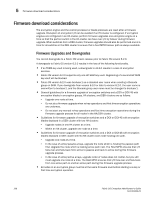

Firmware download considerations . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 166

•

HP-UX considerations . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

171

•

Enable of a disabled LUN . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

171

•

Disk metadata . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

171

•

Tape metadata. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

171

•

Tape data compression. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 172

•

Tape pools . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 172

•

DF compatibility for tapes. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 173

•

DF compatibility for disk LUNs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 173

•

Configuring CryptoTarget containers and LUNs. . . . . . . . . . . . . . . . . . . . . .

174

•

Redirection zones . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 175

•

Deployment with Admin Domains (AD) . . . . . . . . . . . . . . . . . . . . . . . . . . . . 175

•

Master key usage . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 175

•

Do not use DHCP for IP interfaces . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 175

•

Ensure uniform licensing in HA clusters . . . . . . . . . . . . . . . . . . . . . . . . . . . 175

•

Tape library media changer considerations. . . . . . . . . . . . . . . . . . . . . . . . .

176

•

Turn off host-based encryption. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

176

•

Avoid double encryption . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

176

•

PID failover. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

176

•

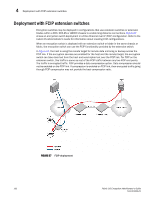

Turn off compression on extension switches. . . . . . . . . . . . . . . . . . . . . . . .

176

•

Re-keying best practices and policies . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

177

•

Changing IP addresses in encryption groups . . . . . . . . . . . . . . . . . . . . . . . 178

•

Disabling the encryption engine. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 178

•

Recommendations for Initiator Fan-Ins . . . . . . . . . . . . . . . . . . . . . . . . . . . . 179

•

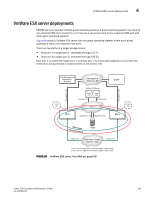

Best practices for host clusters in an encryption environment . . . . . . . . . 180

•

HA Cluster Deployment Considerations and Best Practices. . . . . . . . . . . . 180